Bu çalışma, sağlanan ders ses kaydı transkripti ve kopyalanmış metin kaynaklarından derlenerek hazırlanmıştır.

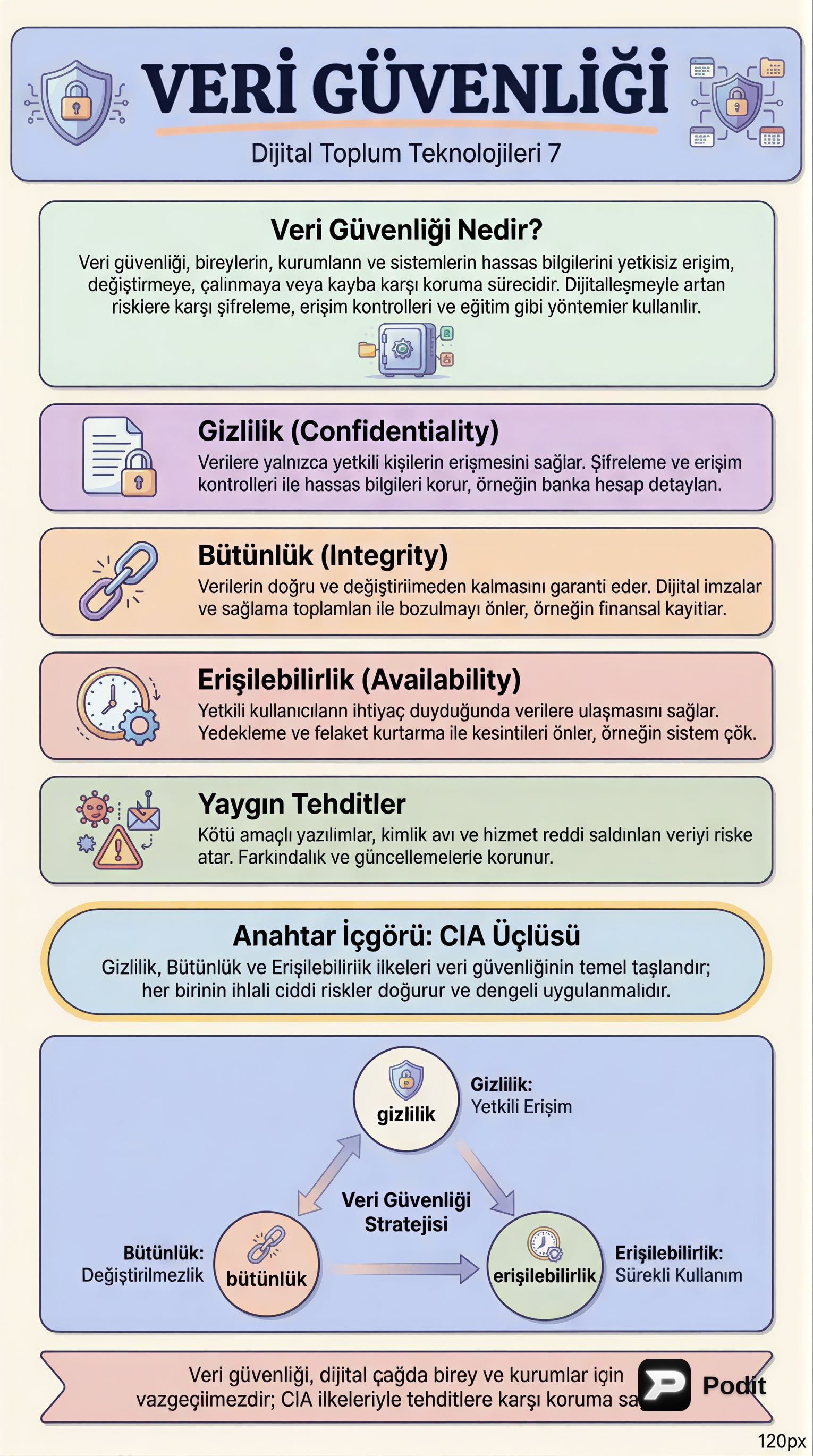

Dijital Toplum Teknolojileri 7: Veri Güvenliği 🛡️

Giriş: Dijital Çağda Veri Güvenliğinin Önemi

Günümüz dijital çağında, bireylerin ve kurumların hassas bilgilerini yetkisiz erişim, değiştirme, çalınma veya kayıp gibi tehditlere karşı koruma süreci olan veri güvenliği, kritik bir öneme sahiptir. Dijitalleşmenin ve internete bağlılığın artmasıyla birlikte, kişisel verilerden kurumsal bilgilere kadar her türlü veri, siber saldırılar, veri ihlalleri ve kötü niyetli kullanımlar gibi risklerle karşı karşıya kalmaktadır. Bu çalışma, veri güvenliğinin temel kavramlarını, dijital çağdaki önemini ve karşılaşılan tehditleri detaylandırırken, veri güvenliği yönetimi, kimlik doğrulama, erişim kontrolü, veri yedekleme ve kurtarma gibi temel koruma yöntemlerini açıklayarak verilerin nasıl güvence altına alınabileceğini ele almaktadır.

1. Veri Güvenliğinin Temel Kavramları ve Tehditler

1.1. Veri Güvenliği Nedir? 📚

Veri güvenliği, dijital bilgilerin yetkisiz erişim, bozulma, hırsızlık veya hasardan korunmasını sağlayan bir dizi uygulama ve teknolojiyi ifade eder. Bu süreç, verilerin oluşturulmasından imha edilmesine kadar olan yaşam döngüsü boyunca uygulanır ve verilerin gizliliğini, bütünlüğünü ve erişilebilirliğini korumayı amaçlar.

1.2. CIA Üçlüsü (Gizlilik, Bütünlük, Erişilebilirlik) ✅

Veri güvenliğinin temelinde Gizlilik (Confidentiality), Bütünlük (Integrity) ve Erişilebilirlik (Availability) kavramlarından oluşan üç temel ilke bulunur. Bu ilkeler, veri güvenliği politikalarının ve uygulamalarının tasarımında rehber olarak kullanılır:

- Gizlilik (Confidentiality): Verilere yalnızca yetkili kişilerin veya sistemlerin erişebilmesini sağlar. Hassas bilgilerin yetkisiz kişiler tarafından görüntülenmesini veya ifşa edilmesini engeller.

- Örnek: Bir bankanın müşteri hesap bilgilerini yalnızca yetkili çalışanların görmesi için şifreleme ve erişim kontrolleri kullanması.

- Bütünlük (Integrity): Verilerin doğru, tutarlı ve güvenilir kalmasını garanti eder. Verilerin yetkisiz kişiler tarafından değiştirilmesini, silinmesini veya bozulmasını önler.

- Örnek: Bir çevrimiçi ticaret sitesindeki ürün fiyatlarının yetkisiz kişiler tarafından değiştirilmesinin engellenmesi.

- Erişilebilirlik (Availability): Verilerin ve sistemlerin yetkili kullanıcılar tarafından ihtiyaç duyulduğunda kullanılabilir olmasını ifade eder. Donanım, yazılım ve ağların güvenilirliğini ve dayanıklılığını garanti eder.

- Örnek: Bir üniversitenin öğrenci bilgi sisteminin sınav döneminde çökmeden çalışmaya devam etmesi.

1.3. İlgili Kavramlar

- Veri Gizliliği: Bireylerin kişisel verilerinin nasıl toplandığını, kullanıldığını ve paylaşıldığını kontrol etmelerine odaklanır (örn. KVKK, GDPR).

- Veri Koruma: Verilerin kaybolmasını, bozulmasını veya yetkisiz erişimini engellemek için alınan önlemleri dikkate alır; hem veri güvenliğini hem de veri gizliliğini içerir.

- Bilgi Güvenliği: Veri güvenliğinin yanı sıra ağ güvenliği, uygulama güvenliği gibi alanları da içeren daha geniş bir kavramdır.

1.4. Veri Güvenliğine Yönelik Tehditler ⚠️

Veri güvenliğine yönelik tehditler hem teknik hem de insan kaynaklı olabilir:

- Kötü Amaçlı Yazılımlar (Malware): Bilgisayar sistemlerine sızmak, veri çalmak veya zarar vermek için tasarlanmış yazılımlardır.

- Türleri: Virüsler, solucanlar, truva atları, fidye yazılımları (örn. WannaCry), casus yazılımlar.

- Kimlik Avı (Phishing): Sosyal mühendislik tekniklerini kullanarak kullanıcıları kandırmayı ve hassas bilgileri (parola, kredi kartı no.) ele geçirmeyi amaçlayan saldırılardır.

- Örnek: Bankadan geldiği iddia edilen sahte e-postalar.

- Hizmet Reddi (DoS/DDoS) Saldırıları: Bir sistemin veya ağın kullanıcılarına hizmet sunmasını engellemeyi hedefler. Sistemi aşırı trafikle veya güvenlik açıklarını istismar ederek aşırı yükler.

- Örnek: Bir e-ticaret sitesine yapılan DoS saldırısı ile satış kaybı yaşanması.

- İçeriden Gelen Tehditler: Bir kuruluşun çalışanları, yüklenicileri veya iş ortakları gibi içerideki kişilerden kaynaklanan kasıtlı veya kasıtsız risklerdir.

- Örnek: Bir çalışanın hassas bir dosyayı yanlışlıkla paylaşması.

- Fiziksel Tehditler: Donanım ve depolama cihazlarının çalınması veya hasar görmesi gibi riskleri içerir.

- Örnek: Bir laptopun çalınmasıyla üzerindeki hassas verilerin ele geçirilmesi.

1.5. Veri Güvenliğinin Önemi 💡

Veri güvenliği, bireyler ve kurumlar için birçok açıdan hayati öneme sahiptir:

- Gizliliğin Korunması: Bireylerin sağlık, finans ve kimlik bilgilerinin korunması.

- Güvenin Sürdürülmesi: Müşterilerin kişisel bilgilerinin güvende olduğuna dair inancının korunması.

- Yasal Uyumluluk: KVKK, GDPR gibi yasal düzenlemelere uyum zorunluluğu.

- Mali Kayıpların Önlenmesi: Veri ihlallerinin neden olduğu doğrudan ve dolaylı maliyetlerin engellenmesi (örn. 2024'te ortalama veri ihlali maliyeti 4,88 milyon dolar).

- Fikrî Mülkiyetin Korunması: Kuruluşların rekabet avantajını sürdürmesi için yeni ürün tasarımları gibi varlıkların korunması.

2. Veri Güvenliği Yönetimi

Veri güvenliği yönetimi, bir organizasyonun veri varlıklarını tehditlere karşı korumak için uyguladığı stratejiler, politikalar ve uygulamalar bütünüdür.

2.1. Temel Bileşenleri

- Risk Değerlendirmesi: Potansiyel tehditleri ve güvenlik açıklarını belirleme sürecidir.

- Güvenlik Politikaları ve Prosedürleri: Veri güvenliği standartlarını, rolleri ve sorumlulukları tanımlar.

- Erişim Kontrolleri: Yalnızca yetkili kullanıcıların belirli verilere veya sistemlere erişebilmesini sağlar.

- Şifreleme: Verilerin yetkisiz kişiler tarafından okunmasını engelleyecek biçimde karıştırılmasıdır.

- Çalışan Farkındalığı ve Eğitimi: İnsan hatasından kaynaklanan ihlalleri azaltmak için çalışanların bilinçlendirilmesi.

- Olay Müdahale Planlaması: Bir güvenlik ihlali durumunda hızlı ve etkili bir yanıt vermek için hazırlanan plan.

2.2. En İyi Uygulamalar

- Düzenli Güvenlik Denetimleri: Mevcut güvenlik uygulamalarının etkinliğini değerlendirme.

- Yama Yönetimi: Yazılım ve sistemlerin düzenli olarak güncel tutulmasıyla bilinen güvenlik açıklarının kapatılması.

- Veri Yedekleme ve Kurtarma: Veri kaybını önlemek ve sistemlerin hızla geri yüklenebilmesini sağlamak.

- Güvenlik Araçları ve Teknolojilerinin Kullanımı: Antivirüs, güvenlik duvarları, DLP (Veri Kaybı Önleme) sistemleri.

- Sürekli İzleme: Sistemlerde ve ağlarda anormal aktiviteleri tespit etmek için kullanılır (örn. UBA - Kullanıcı Davranış Analizi).

2.3. Türkiye'deki Yasal ve Düzenleyici Çerçeve

Türkiye'de Kişisel Verileri Koruma Kanunu (KVKK), kuruluşların kişisel verileri işlerken belirli standartlara uymasını gerektirir.

- Aydınlatma Yükümlülüğü: Veri işleme faaliyetleri hakkında bireyleri bilgilendirme.

- Veri Güvenliği Yükümlülükleri: Gerekli teknik ve idari tedbirleri alma (şifreleme, erişim kontrolleri).

- Veri İhlali Bildirimi: İhlal durumunda ilgili kişileri ve KVKK'yi bilgilendirme.

3. Kimlik Doğrulama ve Erişim Kontrolü

Kimlik doğrulama ve erişim kontrolü, dijital dünyada veri güvenliğinin temel taşlarıdır.

3.1. Kimlik Doğrulamanın Temelleri

Kimlik doğrulama, bir kullanıcının veya cihazın iddia ettiği kimliği doğrulama sürecidir. Genellikle üç ana kategoriye ayrılır:

- Bildiğiniz bir şey: Parolalar, PIN kodları.

- Sahip olduğunuz bir şey: Akıllı kartlar, güvenlik anahtarları, tek kullanımlık kodlar (OTP).

- Olduğunuz bir şey: Biyometrik özellikler (parmak izi, yüz tanıma).

Çok Faktörlü Kimlik Doğrulama (MFA): Bu kategorilerden birden fazlasını birleştirerek güvenliği artırır (örn. parola + telefona gelen kod).

3.2. Kimlik Doğrulama Yöntemleri

- Parola Tabanlı Kimlik Doğrulama: En yaygın yöntemdir. Güçlü parola politikaları ve düzenli değişim önemlidir.

- Token Tabanlı Kimlik Doğrulama: Fiziksel veya dijital bir cihazın kullanılmasıyla gerçekleştirilir (örn. Google Authenticator).

- Biyometrik Kimlik Doğrulama: Kullanıcıların fiziksel veya davranışsal özelliklerini kullanır (örn. parmak izi, yüz tanıma).

- Çok Faktörlü Kimlik Doğrulama (MFA): Birden fazla yöntemi birleştirerek güvenliği artırır.

3.3. Erişim Kontrolü Modelleri

Erişim kontrolü, kimlik doğrulamasından sonra kullanıcıların hangi kaynaklara erişebileceğini denetler.

- Rol Tabanlı Erişim Kontrolü (RBAC): Kullanıcıların organizasyon içindeki rollerine göre erişim izinlerini belirler (örn. doktorlar hasta kayıtlarına erişebilir).

- İsteğe Bağlı Erişim Kontrolü (DAC): Kaynak sahiplerinin erişim izinlerini kendi takdirlerine göre yönetmesine olanak tanır (örn. Google Drive'da belge paylaşımı).

- Zorunlu Erişim Kontrolü (MAC): Erişim kararlarının sistem tarafından merkezî bir şekilde verildiği, hassasiyet etiketlerine dayalı bir modeldir (örn. askerî kurumlarda "çok gizli" belgeler).

- İzin Tabanlı Erişim Kontrolü: Kullanıcıların belirli eylemler için (okuma, yazma, silme) izinlere sahip olduğu bir modeldir.

3.4. Yaygın Tehditler ve Çözümler

- Kimlik Avı: Şüpheli e-postalara tıklamaktan kaçınma, MFA kullanma.

- Parola Kırma: Güçlü parola politikaları, hesap kilit politikaları, MFA.

- Oturum Ele Geçirme: HTTPS gibi güvenli iletişim protokolleri, oturum sürelerini sınırlama.

- Ayrıcalık Yükseltme: En az ayrıcalık ilkesi, düzenli güvenlik denetimleri.

4. Veri Yedekleme ve Kurtarma

Veri yedekleme ve kurtarma, dijital çağda veri kaybını önlemek ve sistemlerin hızla geri yüklenebilmesini sağlamak için hayati öneme sahiptir.

4.1. Tanım ve Önemi

- Veri Yedekleme: Önemli verilerin kopyalarının başka bir depolama ortamına yerleştirilmesidir.

- Veri Kurtarma: Yedeklenmiş verilerin bir veri kaybı durumunda geri yüklenmesi ve sistemin eski hâline getirilmesi sürecidir.

- Önemi: İş sürekliliği, maliyet tasarrufu, müşteri güveni, yasal uyumluluk (KVKK).

4.2. Veri Yedekleme Türleri

- Tam Yedekleme: Tüm verilerin bir kopyasının alınması. Kapsamlıdır ancak zaman ve depolama gerektirir.

- Artımlı Yedekleme: Son yedeklemeden bu yana değişen veya eklenen verilerin kopyalanması. Daha verimlidir.

- Diferansiyel Yedekleme: Son tam yedeklemeden bu yana değişen tüm verilerin kopyalanması. Artımlıdan daha fazla depolama, tamdan daha hızlı kurtarma.

- Bulut Yedekleme: Verilerin internet üzerinden bulut depolama hizmetine kopyalanması (örn. Google Drive, Dropbox).

- Yerel Yedekleme: Verilerin harici bir sabit disk, USB sürücü gibi yerel bir depolama cihazına kopyalanması.

4.3. Veri Yedekleme Stratejileri 📊

- 3-2-1 Kuralı: Verilerin 3 kopyası, 2 farklı depolama ortamında, 1 kopyası offsite (site dışı) konumda saklanmalıdır.

- Yedekleme Sıklığı ve Zamanlaması: Kurtarma Noktası Hedefi (RPO) ve Kurtarma Süresi Hedefi (RTO) ile belirlenir.

- Yedekleme Rotasyonu Şemaları: Yedekleme medyalarının kullanımını düzenler (örn. Grandfather-Father-Son - GFS).

4.4. Veri Kurtarma Teknikleri

- Yedeklerden Geri Yükleme: Tam veya kısmi geri yükleme.

- Felaket Kurtarma Planları (DRP): Veri kaybı veya sistem arızaları durumunda operasyonları hızla geri kazanma planları.

- Düzenli Testler: Yedeklemelerin güvenilirliğini doğrulamak için periyodik testler.

4.5. En İyi Uygulamalar

- Otomatik Yedekleme: Süreçleri kolaylaştırır, insan hatalarını azaltır.

- Şifreleme: Yedeklenen verilerin güvenliğini artırır.

- Offsite Depolama: Yedeklemelerin fiziksel felaketlerden korunmasını sağlar.

- Düzenli Testler: Yedeklemelerin güvenilirliğini doğrular.

- Dokümantasyon: Süreçlerin düzenli ve tutarlı yürütülmesini sağlar.

- Çalışan Eğitimi: İnsan hatalarını azaltır, farkındalığı artırır.

- Güncel Yazılım ve Donanım: Güvenilirliği ve performansı artırır.

4.6. Veri Yedekleme Araçları ve Yazılımları

- Kurumsal: Symantec Backup Exec, AWS Backup.

- Bireysel/Küçük İşletme: Google Drive, Dropbox, Windows Backup, Time Machine (macOS).

- Gerçek Dünya Örneği: WannaCry fidye yazılımı saldırısı, düzenli yedeklemenin kritik önemini göstermiştir.

Sonuç

Dijital çağda veri güvenliği, bireyler ve kurumlar için vazgeçilmez bir unsurdur. Gizlilik, bütünlük ve erişilebilirlik ilkeleri temelinde, kötü amaçlı yazılımlardan fiziksel tehditlere kadar geniş bir yelpazedeki risklere karşı korunma sağlanmalıdır. Etkili bir veri güvenliği yönetimi, risk değerlendirmesinden olay müdahale planlamasına kadar kapsamlı stratejiler gerektirir. Kimlik doğrulama ve erişim kontrolü mekanizmaları, yetkisiz erişimi engellerken, veri yedekleme ve kurtarma süreçleri, veri kaybı durumunda iş sürekliliğini temin eder. Bu bütüncül yaklaşım, dijital varlıkların korunmasında kritik rol oynamaktadır.